Συναγερμός στον Κόσμο της Τεχνολογίας: Απατηλή Έκδοση του Checkmarx Jenkins AST στο Marketplace

Το Σαββατοκύριακο, η εταιρεία Checkmarx εξέδωσε μία σημαντική προειδοποίηση για μία κακόβουλη έκδοση του πρόσθετου Jenkins Application Security Testing (AST), η οποία ανιχνεύθηκε στο Jenkins Marketplace. Αυτή η προειδοποίηση έρχεται σε μία εποχή που ο έλεγχος ασφαλείας των εφαρμογών είναι πιο κρίσιμος από ποτέ, καθώς οι επιθέσεις εφοδιαστικής αλυσίδας γίνονται όλο και πιο κοινές και επικίνδυνες.

Η Απειλή της Εφοδιαστικής Αλυσίδας

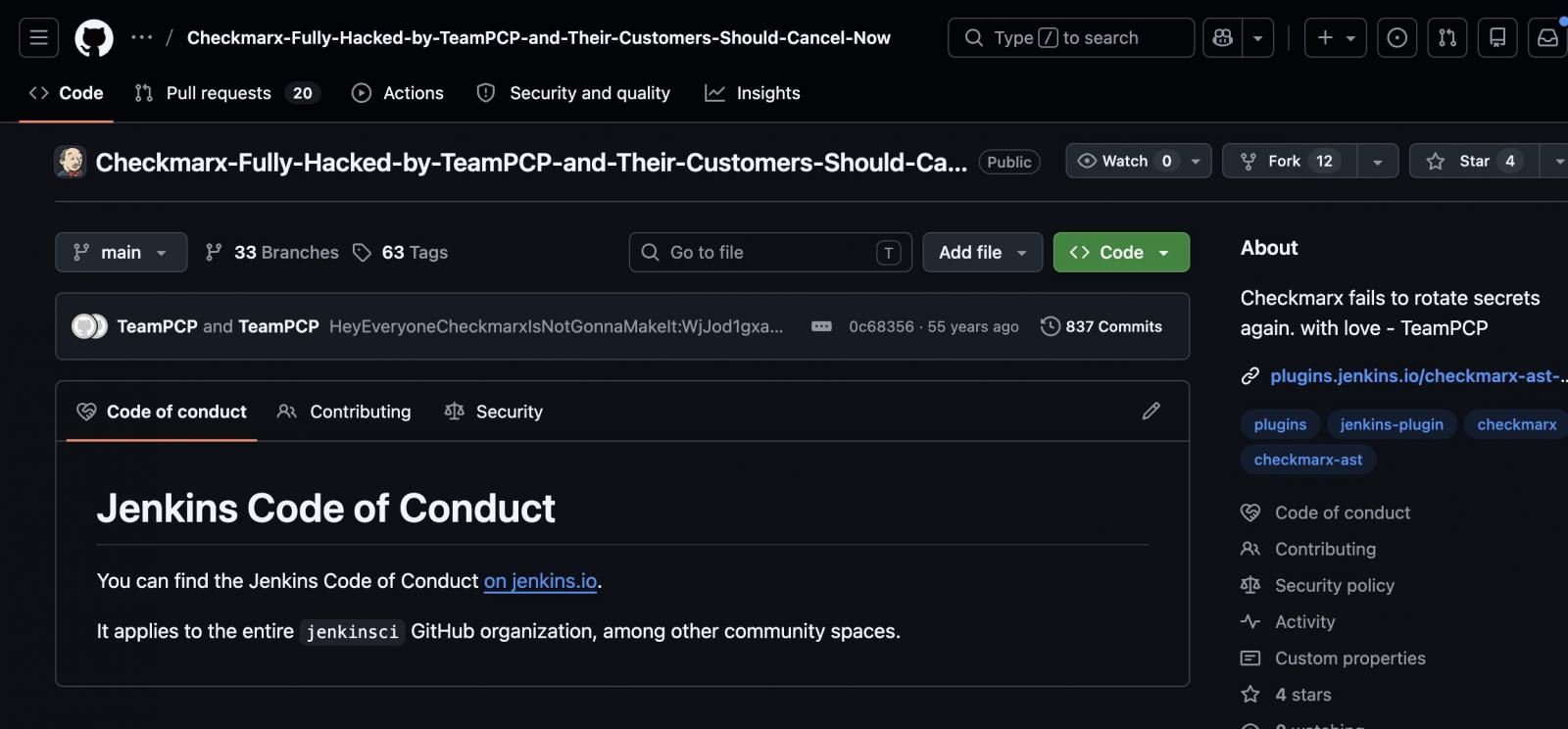

Η ομάδα χάκερ TeamPCP αναλαμβάνει την ευθύνη για αυτή την επίθεση, η οποία συμπίπτει με άλλα περιστατικά στην ίδια σειρά επιθέσεων που έχουν επηρεάσει τη βιομηχανία λογισμικού τους τελευταίους μήνες. Πιο συγκεκριμένα, οι υποθέσεις σχετικά με τις καμπάνιες Shai-Hulud στο npm και την παραβίαση του σαρωτή ευπάθειας Trivy εξυφαίνουν μία ανησυχητική ιστορία, όπου το κακόβουλο λογισμικό για την κλοπή διαπιστευτηρίων εισέρχεται σε συστήματα που χρησιμοποιούνται ευρέως από προγραμματιστές. Αυτές οι επιθέσεις υπογραμμίζουν την ανάγκη για ισχυρότερη ασφάλεια και ελέγχους στον τομέα της ανάπτυξης λογισμικού.

Τι Είναι το Jenkins;

Το Jenkins είναι ένα από τα πιο διαδεδομένα εργαλεία αυτοματοποίησης Συνεχούς Ενοποίησης και Συνεχούς Ανάπτυξης (CI/CD), που χρησιμοποιείται για τις διαδικασίες δημιουργίας, δοκιμών και ανάπτυξης λογισμικού. Η δημοτικότητα του Jenkins προέρχεται από την ευχρηστία και τις δυνατότητες που προσφέρει για την ενοποίηση διαφορετικών εργαλείων ανάπτυξης. Η προσθήκη Checkmarx AST ενσωματώνει μηχανισμούς ασφαλείας μέσα στους αυτοματοποιημένους αγωγούς, ενισχύοντας τη διαδικασία ανάπτυξης με τη σάρωση των κωδικών.

Η Διάγνωση της Απειλής

Υπάρχουν ήδη πολλά περιστατικά που δίνουν μια εικόνα των πρόσφατων επιθέσεων. Ο Adnand Khan, επιθετικός μηχανικός ασφαλείας, σημείωσε ότι η TeamPCP απέκτησε πρόσβαση στα αποθετήρια GitHub του Checkmarx και στοχεύει στην προσθήκη Jenkins AST, ενσωματώνοντας κακόβουλο λογισμικό που επιτρέπει την κλοπή διαπιστευτηρίων. Οι εισβολείς μπόρεσαν να ενεργήσουν ανενόχλητοι για τουλάχιστον έναν μήνα, δημοσιεύοντας τροποποιημένες εκδόσεις εργαλείων προγραμματισμού στο GitHub, Docker και VSCode.

Κακόβουλη Έκδοση και Επιπτώσεις

Το Σάββατο 9 Μαΐου, εντοπίστηκε μία απατηλή έκδοση (2026.5.09) της προσθήκης Checkmarx Jenkins AST, η οποία ανέβηκε στο repo.jenkins-ci.org. Αυτή η έκδοση παρέβλεψε το καθιερωμένο σχήμα ημερομηνίας εκδοχής και ήταν έντονα διαφορετική από τις επίσημες ιστοσελίδες. Ειδικότερα, δεν είχε ετικέτα git ή αναγνωρίσιμη έκδοση στο GitHub, εγείροντας υποψίες.

Συστάσεις για Χρήστες

Η Checkmarx προειδοποιεί τους χρήστες να ελέγξουν την έκδοση της προσθήκης τους. Συγκεκριμένα, συνιστά την έκδοση 2.0.13-829.vc72453fa_1c16 ή παλαιότερη, η οποία δημοσιεύθηκε στις 17 Δεκεμβρίου 2025. Αξιοσημείωτο είναι ότι, αν και η Checkmarx δεν είχε λεπτομέρειες σχετικά με τις ακριβείς δραστηριότητες της κακόβουλης έκδοσης, οι χρήστες που τη χρησιμοποίησαν θα πρέπει να θεωρούν τα διαπιστευτήριά τους ως παραβιασμένα.

Προφυλάξεις και Επόμενα Βήματα

Η εταιρεία τόνισε τη σημασία της περιστροφής όλων των μυστικών και της προσεκτικής παρακολούθησης για αναγνωρίσεις επιθέσεων ή παράπλευρης κίνησης. Οι χρήστες ενθαρρύνονται να ελέγξουν αν τα αποθετήρια GitHub τους είναι απομονωμένα από το παραγωγικό τους περιβάλλον, μια πρακτική που προτείνεται ευρέως στον τομέα της κυβερνοασφάλειας.

Προβλέπεται ότι οι αμυντικοί μηχανισμοί θα πρέπει να είναι εν ισχύ, όπως η παρακολούθηση των αλλαγών κώδικα μέσω εργαλείων, ώστε να γίνουν γρήγορες αντιδράσεις σε πιθανά συμβάντα. Στο πλαίσιο αυτό, η Checkmarx έχει δημοσιεύσει μια σειρά κακόβουλων τεχνουργημάτων που οι υπερασπιστές μπορούν να χρησιμοποιήσουν ως δείκτες συμβιβασμού (IoC) στα περιβάλλοντά τους.

Συμπέρασμα

Η επίθεση κατά του Checkmarx και η δημοσίευση της κακόβουλης έκδοσης Jenkins AST αφορούν την ευρύτερη βιομηχανία της τεχνολογίας και αναδεικνύουν την ανάγκη για πιο αξιόπιστους μηχανισμούς ασφαλείας στον τομέα της ανάπτυξης λογισμικού. Η επίγνωση και η εκπαιδευτική προσοχή παραμένουν καίρια στοιχεία στην αντιμετώπιση τέτοιων επιθέσεων.

πηγή: Αντνάν Χαν