Μια νέα αναφορά αποκαλύπτει ότι η Microsoft έχει διορθώσει μυστικά μια σοβαρή ευπάθεια ασφαλείας στο Azure Backup που αφορά το AKS (Azure Kubernetes Service), μετά από πρώιμη καταγγελία ενός ερευνητή στον τομέα της κυβερνοασφάλειας. Παρά την αρχική απόρριψη του ζητήματος, η έκθεση δείχνει ότι το λογισμικό είχε μια κρίσιμη αδυναμία που επιτρέπεται σε χρήστες με χαμηλότερα προνόμια να αποκτούν πρόσβαση διαχειριστή.

Προβληματισμός από την έρευνα

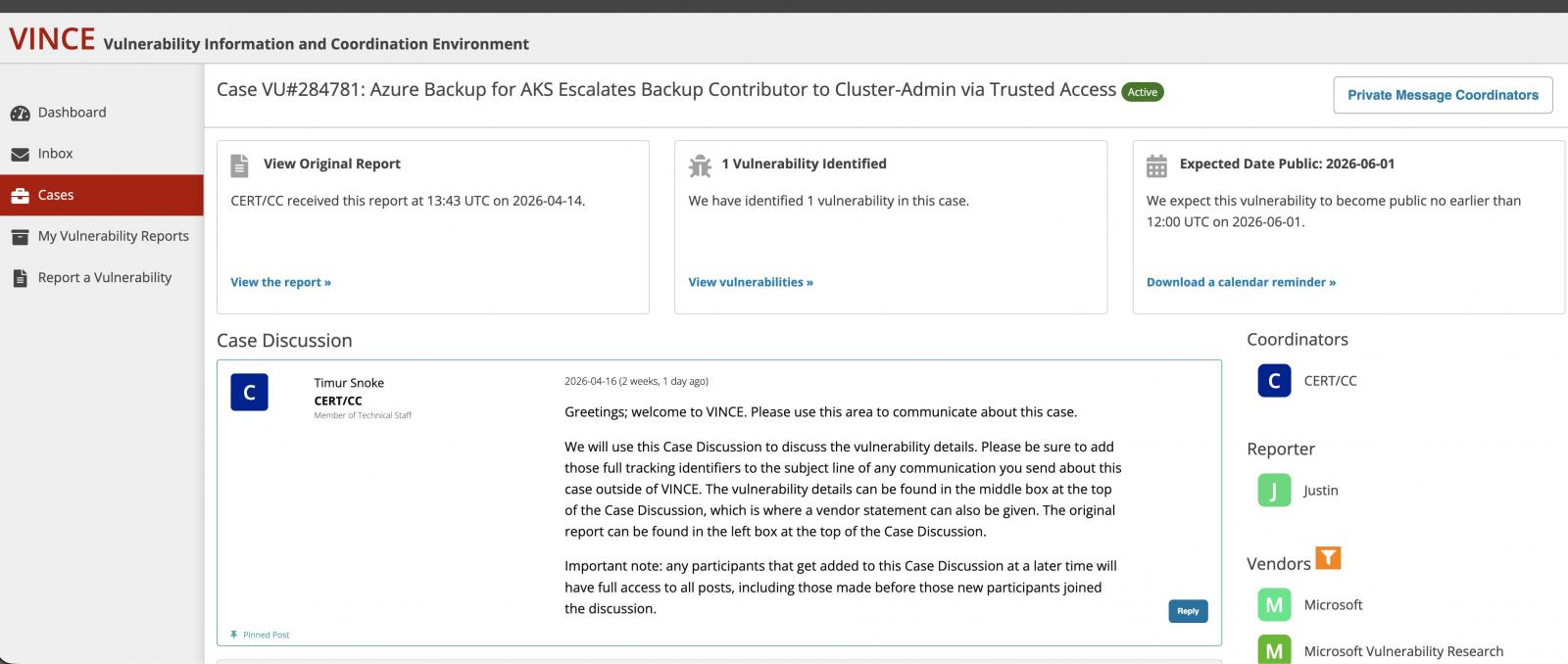

Ο ερευνητής Justin O’Leary κατέθεσε την έκθεση του για την ευπάθεια τον Μάρτιο. Παρά την γρήγορη αντίδραση της Microsoft που αμφισβήτησε την εγκυρότητα της έκθεσης, η Cert Coordination Center (CERT/CC) επιβεβαίωσε την ύπαρξη του ελαττώματος και του απέδωσε μοναδικό αναγνωριστικό.

Η Microsoft είχε αρχικά αξιολογήσει ότι η ευπάθεια δεν ήταν σημαντική επειδή απαιτούσε ήδη πρόσβαση διαχειριστή. Όμως, ο O’Leary διαφωνεί έντονα, υποστηρίζοντας ότι η ευπάθεια επιτρέπει σε χρήστες με βασικά δικαιώματα να αποκτούν υψηλότερα προνόμια.

Το οργανωμένο σχέδιο της επίθεσης

Η ευπάθεια σχετικά με το Azure Backup επιτρέπει σε οποιονδήποτε έχει ρόλο “Backup Contributor” να αποκτήσει διαχείριση στα clusters, παρακάμπτοντας έτσι τους κανονισμούς ασφαλείας του Azure. Ο O’Leary ανέφερε ότι οι εισβολείς θα μπορούσαν να επωφεληθούν από αυτήν την αδυναμία ώστε να αποκτήσουν πρόσβαση σε ευαίσθητα δεδομένα ή να επαναφέρουν κακόβουλους κώδικες.

Η Microsoft, ωστόσο, υποστηρίζει ότι δεν υπήρξαν τεχνικές αλλαγές, παρά την αναφορά του ερευνητή. Ο εκπρόσωπος της εταιρείας επιβεβαίωσε ότι η συνθήκη που προκαλούσε την ευπάθεια ήταν αναμενόμενη και απαιτούσε προϋπάρχουσα πρόσβαση με δικαιώματα διαχειριστή.

Πολιτική ενημέρωσης και CVE

Η CERT/CC αρχικά προγραμματίσε μια δημόσια αποκάλυψη για την 1η Ιουνίου, αλλά αυτό δεν συνέβη. Η Microsoft προχώρησε στην παροχή συστάσεων κατά της έκδοσης CVE (Common Vulnerabilities and Exposures) για την αδυναμία, υποστηρίζοντας ότι δεν πληροί τα κριτήρια.

Χωρίς αυτή την αναγνώριση, οι οργανισμοί που χρησιμοποίησαν τη συγκεκριμένη δυνατότητα εκτέθηκαν σε κίνδυνο, και οι ειδικοί ασφάλειας δεν μπορούν να παρακολουθήσουν ή να εκτιμήσουν σωστά την κατάσταση ασφαλείας τους.

Απόψεις για τη διαδικασία γνωστοποίησης

Η περίπτωση αυτή αναδεικνύει ένα θεμελιώδες πρόβλημα στη διαδικασία γνωστοποίησης ευπαθειών. Η έλλειψη διαφάνειας από μεγάλες εταιρείες όπως η Microsoft ενδέχεται να υιοθετήσει αρνητικές πρακτικές στον τομέα της κυβερνοασφάλειας, εξασφαλίζοντας την προστασία των συμφερόντων τους, εις βάρος των πελατών τους.

Ο O’Leary προειδοποιεί ότι οι οργανισμοί που διαχειρίζονται ευαίσθητα δεδομένα πρέπει να είναι προσεκτικοί και να επιβλέπουν διάφορες πηγές ενημέρωσης ώστε να προστατεύουν τα συστήματά τους από πιθανές επιθέσεις.

Τα εργαλεία ανάλυσης ασφαλείας προσφέρουν εξαιρετικές δυνατότητες, αλλά συχνά δεν ενσωματώνονται πλήρως στις υφιστάμενες υποδομές. Είναι καθοριστικό για τις επιχειρήσεις να ενημερώνονται συνεχώς για τις απειλές και τις ευπάθειες.

Αυτός ο οδηγός συζητά τις κρίσιμες περιοχές που πρέπει να παρακολουθούν οι οργανισμοί.

## Η άποψη του TechNoid.gr

Η συγκεκριμένη περίπτωση της ευπάθειας στο Azure Backup υπογραμμίζει τη διαρκή αναγκαιότητα εποπτείας και διαφάνειας στον τομέα της κυβερνοασφάλειας. Οι οργανισμοί αναμένονται να έχουν ένα στενό συνεργασιακό πλαίσιο με τις εταιρείες προμηθευτές τους, ώστε να διασφαλιστεί η γρήγορη αντίδραση στις απειλές. Συχνά τέτοιες περιπτώσεις αναδεικνύουν τη σημασία της ανεξάρτητης αξιολόγησης ευπαθειών, καθώς το μέρος που κατέχει τη δύναμη της έκδοσης πληροφοριών μπορεί να ελέγξει την πρόσβαση στη γνώση. Μια πιο υγιής προσέγγιση της υπεύθυνης αποκάλυψης είναι απαραίτητη, ώστε να μην επαναληφθούν παρόμοια φαινόμενα.