Η νέα παραλλαγή του κακόβουλου λογισμικού TrickMo για Android έχει προκαλέσει ανησυχίες σε όλη την Ευρώπη, καθώς εισάγει ένα εξελιγμένο επίπεδο επικοινωνίας μέσω του αποκεντρωμένου δικτύου blockchain TON. Αυτή η καινοτομία ενισχύει τη δυνατότητα του κακόβουλου λογισμικού να εκτελεί κρυφές, ασφαλείς εντολές και ελέγχους, κάνοντάς το ιδιαίτερα επικίνδυνο για τους χρήστες. Το TrickMo, που εντοπίστηκε αρχικά τον Σεπτέμβριο του 2019, έχει εξελιχθεί συνεχώς με την πάροδο του χρόνου, προσφέροντας νέα χαρακτηριστικά και στρατηγικές επίθεσης για την υποκλοπή ευαίσθητων δεδομένων, όπως τραπεζικά διαπιστευτήρια.

Μια πρόσφατη ανάλυση από την Zimperium έφερε στο φως 40 παραλλαγές του TrickMo, οι οποίες παραδόθηκαν μέσω 16 droppers και διατήρησαν επικοινωνία με 22 διακεκριμένες υποδομές εντολής και ελέγχου (C2). Αυτή η πολυπλοκότητα της υποδομής καθιστά τη στόχευση ευαίσθητων δεδομένων κεντρική στρατηγική για την απειλή, επηρεάζοντας χρήστες παγκοσμίως.

Η πιο πρόσφατη ενημέρωση του TrickMo ονομάζεται «Trickmo.C» και έχει παρακολουθηθεί από την ThreatFabric από τον Ιανουάριο του 2024. Η ThreatFabric αναφέρει ότι αυτή η παραλλαγή μασκαρεύεται ως δημοφιλείς εφαρμογές, όπως το TikTok και άλλες εφαρμογές ροής, προκειμένου να προσελκύσει ανυποψίαστους χρήστες και να τους παρασύρει σε επικίνδυνες αξιολογήσεις.

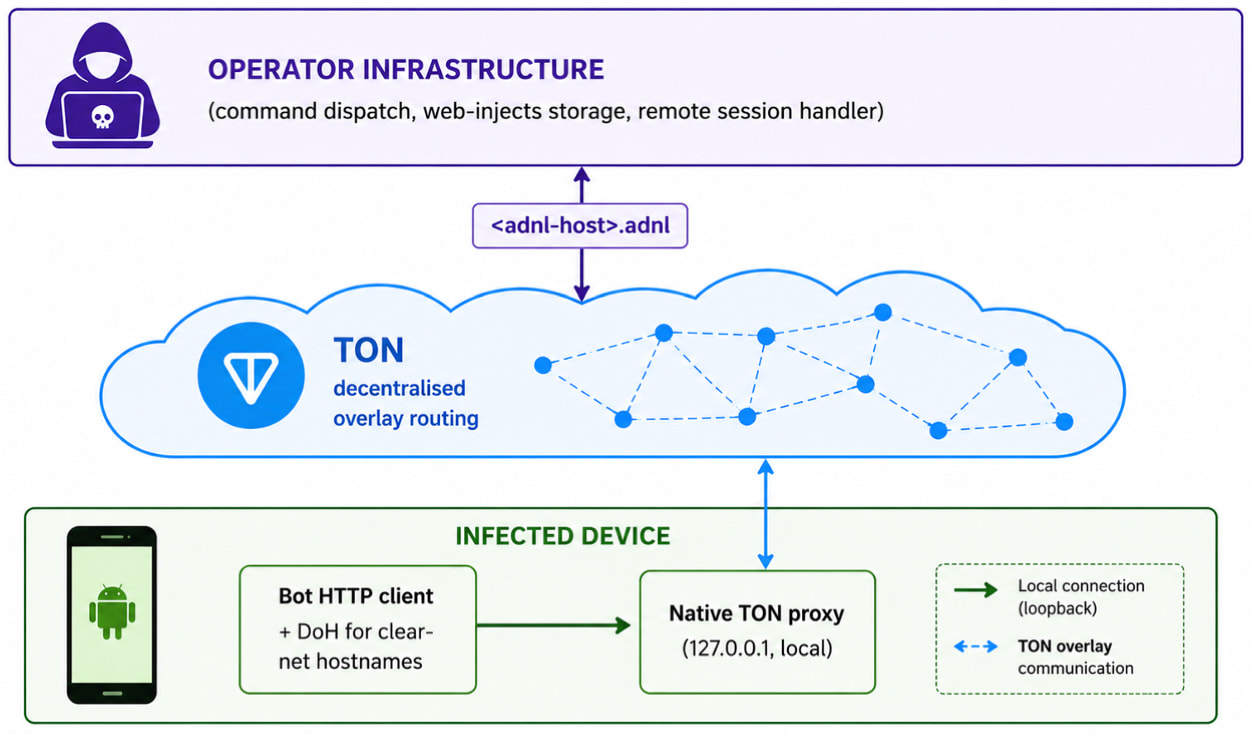

Το νέο χαρακτηριστικό που ξεχωρίζει σε αυτή την παραλλαγή είναι η επικοινωνία μέσω TON. Αυτή η τεχνολογία χρησιμοποιεί διευθύνσεις .ADNL που δρομολογούνται μέσω ενός τοπικού διακομιστή μεσολάβησης TON που βρίσκεται στη μολυσμένη συσκευή. Το TON, που αναπτύχθηκε γύρω από το οικοσύστημα του Telegram, επιτρέπει την ασφαλή επικοινωνία μέσω ενός κρυπτογραφημένου δικτύου, αποφεύγοντας τις παραδοσιακές δημόσιες διευθύνσεις IP.

Με τη χρήση ενός αναγνωριστικού 256-bit αντί για κανονικό τομέα, το TON καθιστά δύσκολη την ανίχνευση της πραγματικής υποδομής του διακομιστή. Οι παραδοσιακές μέθοδοι ανίχνευσης, όπως οι καταργήσεις τομέα, έχουν αποτύχει επειδή τα τελικά σημεία του χειριστή δεν εξαρτώνται από τη δημόσια ιεραρχία DNS. Όπως εξηγεί η ThreatFabric, «Η ανίχνευση προτύπων κυκλοφορίας στην άκρη του δικτύου βλέπει μόνο την κίνηση TON, η οποία είναι κρυπτογραφημένη και δεν διακρίνεται από την εξερχόμενη ροή οποιασδήποτε άλλης εφαρμογής με δυνατότητα TON».

Πηγή: ThreatFabric

Δυνατότητες του TrickMo

Το TrickMo είναι ένα αρθρωτό κακόβουλο λογισμικό που λειτουργεί με δύο στάδια. Το πρώτο στάδιο περιλαμβάνει έναν κεντρικό APK που λειτουργεί ως φόρτωσής και ο επιμένων, ενώ το δεύτερο στάδιο περιλαμβάνει μια μονάδα APK που φορτώνεται κατά την εκτέλεση και περιλαμβάνει τις επιβλαβείς λειτουργίες. Αυτές οι επιβλαβείς ενέργειες περιλαμβάνουν:

- Ανακτηση τραπεζικών διαπιστευτηρίων μέσω phishing

- Καταγραφή πλήκτρων

- Εγγραφή και ζωντανή ροή οθόνης

- Υποκλοπή SMS

- Καταστολή ειδοποιήσεων OTP

- Τροποποίηση προχείρου

- Φιλτράρισμα ειδοποιήσεων

- Λήψη στιγμιότυπων οθόνης

Η ThreatFabric ανακάλυψε ότι η νέα παραλλαγή προσθέτει επίσης πρόσθετες εντολές και δυνατότητες, όπως:

- Μπούκλα

- dnsLookup

- ping

- telnet

- traceroute

- SSH tunneling

- Απομακρυσμένη προώθηση θύρας

- Τοπική προώθηση λιμένων

- Πιστοποιημένη υποστήριξη διακομιστή μεσολάβησης SOCKS5

Επιπλέον, οι ερευνητές διαπίστωσαν την ύπαρξη του πλαισίου αγκίστρωσης χρόνου εκτέλεσης Pine, το οποίο χρησιμοποιήθηκε προηγουμένως για υποκλοπή λειτουργιών δικτύου και Firebase. Ωστόσο, προς το παρόν, αυτό το πλαίσιο είναι ανενεργό, δεδομένου ότι δεν υπάρχουν ενεργές εγκαταστάσεις.

Αξιοσημείωτη είναι η αναφορά του TrickMo για εκτεταμένες άδειες NFC, ωστόσο οι ερευνητές δεν έχουν εντοπίσει ενεργές λειτουργίες NFC σε αυτήν τη παραλλαγή.

Ως προληπτικό βήμα, οι χρήστες Android συνιστάται να διασφαλίσουν ότι κατεβάζουν εφαρμογές μόνο από το Google Play, να περιορίζουν τον αριθμό των εγκατεστημένων εφαρμογών και να παρακολουθούν τις άδειες κάθε εφαρμογής για πιθανές κακόβουλες ενέργειες. Ιδιαίτερη προσοχή πρέπει να δίνεται στην ενεργοποίηση του Play Protect για την ελαχιστοποίηση των κινδύνων.

Η τεχνητή νοημοσύνη συνέδεσε τέσσερις ημέρες μηδέν σε ένα exploit που παρέκαμψε τόσο τα sandboxes του renderer όσο και του λειτουργικού συστήματος. Έρχεται ένα κύμα νέων κατορθωμάτων.

Στο Autonomous Validation Summit (12 & 14 Μαΐου), δείτε πώς η αυτόνομη, πλούσια σε περιβάλλον επικύρωση βρίσκει τι είναι εκμεταλλεύσιμο, αποδεικνύει ότι τα στοιχεία ελέγχου ισχύουν και κλείνει τον βρόχο αποκατάστασης.

-696x392.jpg)