Το PCPJack είναι ένα νέο και επικίνδυνο κακόβουλο λογισμικό που έχει σχεδιαστεί για να κλέβει διαπιστευτήρια από ευάλωτες υποδομές cloud, ενώ παράλληλα «καθαρίζει» τις διαδικασίες που σχετίζονται με την ομάδα απειλών TeamPCP. Αυτή η ανακάλυψη έρχεται σε μια εποχή που οι επιθέσεις στον κυβερνοχώρο γίνονται ολοένα και πιο εξελιγμένες, με το PCPJack να στοχεύει σε δημοφιλείς υποδομές όπως οι Docker, Kubernetes, Redis, MongoDB και άλλες εφαρμογές Ιστού, αναδεικνύοντας τη σοβαρότητα της απειλής. Σύμφωνα με τους ερευνητές της SentinelLabs, η στρατηγική του PCPJack υποδηλώνει ότι έχει αναπτυχθεί με σκοπό την κλοπή διαπιστευτηρίων μεγάλης κλίμακας, πιθανόν για κερδοφόρες δραστηριότητες όπως οικονομική απάτη, ψηφιακή εκβιασμό και εμπορία κλεμμένων δεδομένων. Αντίστοιχα, οι μολύνσεις δίνονται σε στόχους που παρουσιάζουν τρωτά σημεία, επισημαίνοντας την ανάγκη για αυξημένη ευαισθητοποίηση και προστασία των υποδομών που δραστηριοποιούνται στο cloud.

Η Δομή και η Λειτουργία του PCPJack

Όταν το PCPJack εισχωρήσει σε ένα σύστημα cloud που βασίζεται σε Linux, χρησιμοποιεί ένα σενάριο εκκίνησης που ονομάζεται bootstrap.sh για να εγκαταστήσει την κακόβουλη λειτουργία του. Αυτό το σενάριο δημιουργεί έναν κρυφό κατάλογο εργασίας, κατεβάζει τις απαραίτητες εξαρτήσεις Python και ανοίγει τον κύριο ενορχηστρωτή του, monitor.py. Η διαδικασία περιλαμβάνει:

- Δημιουργία του κρυμμένου καταλόγου.

- Εγκατάσταση εξαρτήσεων.

- Καθημερινή εκτέλεση λογισμικού για επιμονή και αυτοαναδιάρθρωση.

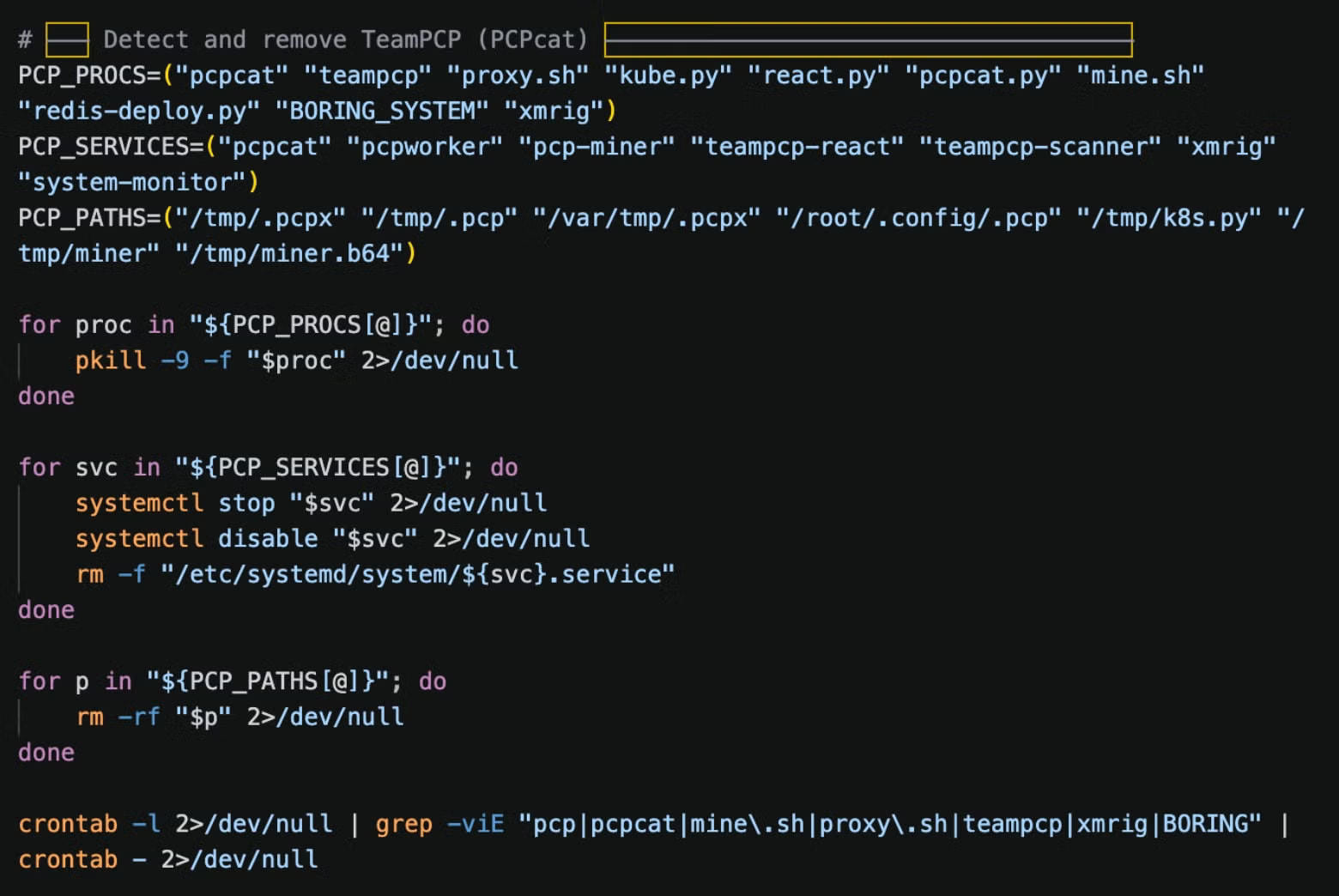

Αμέσως μετά την εγκατάσταση, το PCPJack εκτελεί έλεγχο για την παρουσία εργαλείων της ομάδας TeamPCP και προσπαθεί να τα διαγράψει, με σκοπό την κατάληψη του ελέγχου του συστήματος για τον εαυτό του.

Στρατηγικές Επιθέσεων

Η απειλή PCPJack λειτουργεί με επιθέσεις πλευρικής κίνησης, συλλέγοντας σημαντικά διαπιστευτήρια όπως κλειδιά SSH και tokens από δημοφιλή εργαλεία όπως το Slack και το WordPress. Η δραστηριότητα του περιλαμβάνει:

- Σάρωση εξωτερικών υποδομών cloud για εκτεθειμένες υπηρεσίες.

- Ίχνη στοχοθεσίας μέσω δημοσίων αρχείων που περιέχουν επιχειρησιακές πληροφορίες.

- Εκμετάλλευση γνωστών τρωτών σημείων, όπως εγκλοπίες για υπηρεσίες Next.js και WordPress.

Σύμφωνα με τους ερευνητές του SentinelLabs, η PCPJack εκμεταλλεύεται σειρά τρωτών σημείων, συμπεριλαμβανομένων:

- CVE-2025-29927: Παράκαμψη αυθεντικοποίησης στο Next.js.

- CVE-2025-55182: Ελάττωμα αποσυναρμολόγησης του React.

- CVE-2026-1357: Μη ελεγχόμενη μεταφόρτωση αρχείων στο WPVivid Backup.

- CVE-2025-9501: Έγχυση PHP στο W3 Total Cache.

- CVE-2025-48703: Έγχυση κελύφους στο CentOS Web Panel.

Μέτρα Προστασίας Αντίκτυποι

Οι ερευνητές προτείνουν μια σειρά από μέτρα προκειμένου να μετριαστεί ο κίνδυνος που προέρχεται από το PCPJack:

- Επιβολή ελέγχου ταυτότητας πολλαπλών παραγόντων (MFA).

- Χρήση IMDSv2 στο AWS για βελτιωμένη ασφάλεια.

- Εξασφάλιση αυστηρών διαδικασιών ελέγχου ταυτότητας για τις υπηρεσίες Docker και Kubernetes.

- Ακολουθία κανόνων ελάχιστων προνομίων και αποφυγή αποθήκευσης μυστικών σε απλό κείμενο.

Η εφαρμογή αυτών των στρατηγικών αναδεικνύει τη σημασία της σωστής ασφάλειας για την προστασία των υποδομών cloud από τις εξελιγμένες επιθέσεις του κυβερνοχώρου, ενός πεδίου όπου ο κίνδυνος είναι συνεχώς παρών.

Πηγή: SentinelLabs

Η συνεχιζόμενη έρευνα γύρω από τις κακόβουλες δραστηριότητες του PCPJack δεν θα πρέπει να απομακρύνει την προσοχή μας από την ανάγκη για συνεχή εκπαίδευση γύρω από τις βέλτιστες πρακτικές ασφαλείας, ιδίως για τις εταιρείες που βασίζονται στο cloud.

Η τεχνητή νοημοσύνη συνέδεσε τέσσερις ημέρες μηδέν σε ένα exploit που παρέκαμψε τόσο τα sandboxes του renderer όσο και του λειτουργικού συστήματος. Έρχεται ένα κύμα νέων κατορθωμάτων.

Στο Autonomous Validation Summit (12 & 14 Μαΐου), δείτε πώς η αυτόνομη, πλούσια σε περιβάλλον επικύρωση βρίσκει τι είναι εκμεταλλεύσιμο, αποδεικνύει ότι τα στοιχεία ελέγχου ισχύουν και κλείνει τον βρόχο αποκατάστασης.