Η ρωσική ομάδα χάκερ Secret Blizzard παρουσίασε μια ανανεωμένη εκδοχή του Kazuar, μετατρέποντάς το σε ένα ακόμα πιο εξελιγμένο αρθρωτό botnet peer-to-peer (P2P). Αυτή η νέα προσέγγιση έχει στόχο τη διαρκή παρακολούθηση, την απόκρυψη της δράσης και την εξόρυξη κρίσιμων δεδομένων.

Η ομάδα Secret Blizzard, που σχετίζεται με τη ρωσική υπηρεσία πληροφοριών FSB, έχει αποδείξει την ικανότητά της να στοχεύει κυβερνητικούς και στρατηγικούς οργανισμούς σε περιοχές όπως η Ευρώπη, η Ασία και βεβαίως η Ουκρανία. Αξιοσημείωτο είναι ότι το Kazuar έχει τεκμηριωθεί από το 2017, με τη ρίζα του κώδικα να ανιχνεύεται ήδη από το 2005, σχετίζοντας έτσι τη δραστηριότητά του με την παρακολούθηση της ομάδας Turla, η οποία εργάζεται για την FSB.

Από το 2020, το Kazuar έχει χρησιμοποιηθεί σε επιθέσεις που προσανατολίστηκαν σε ευρωπαϊκούς κυβερνητικούς οργανισμούς, ενώ τρία χρόνια αργότερα, η δράση του επεκτάθηκε για να περιλαμβάνει στόχους στην Ουκρανία.

Η νέα δομή του Kazuar

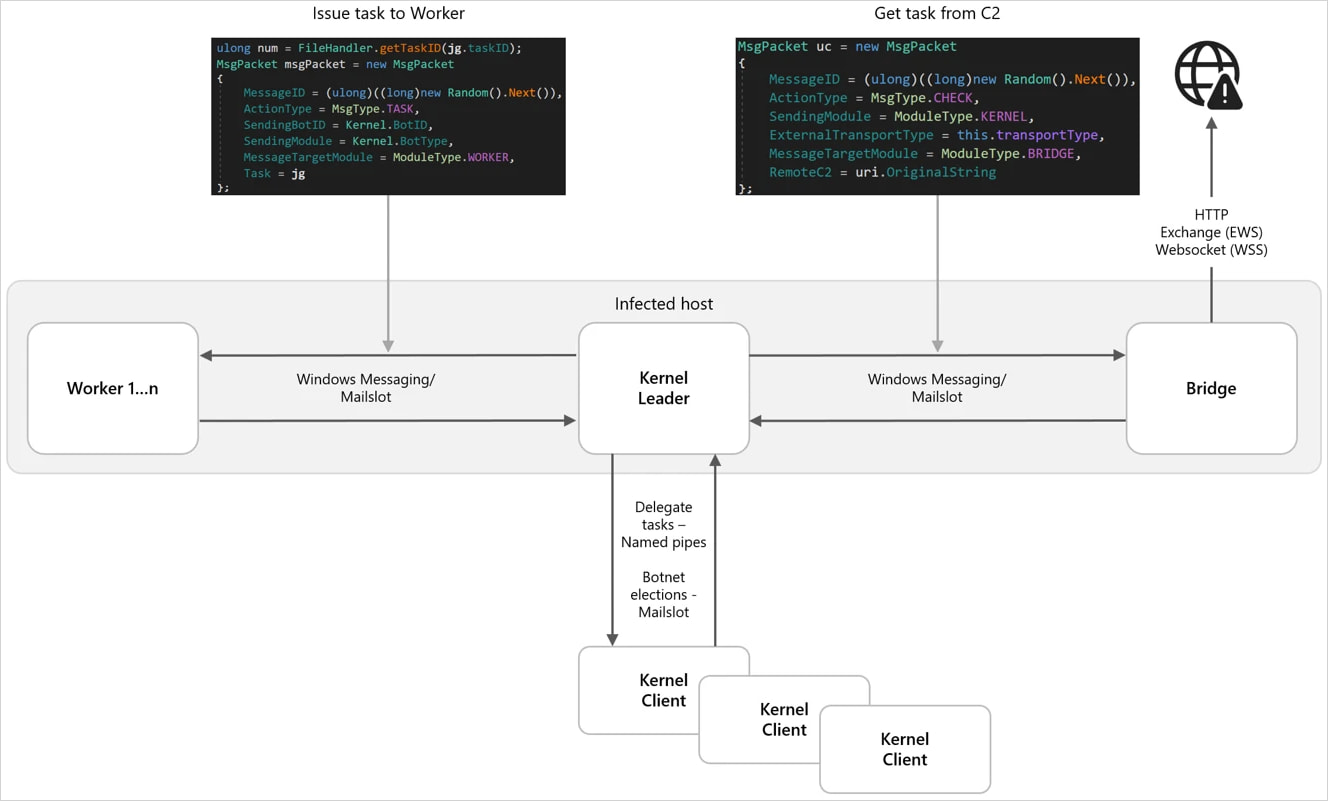

Τα ερευνητικά κέντρα της Microsoft ανέλυσαν την τελευταία βελτιωμένη εκδοχή του Kazuar και παρατήρησαν τη λειτουργία του σε τρεις βασικές μονάδες: πυρήνα, γέφυρα και εργαζόμενο.

Η μονάδα πυρήνα ενεργεί ως κεντρικός συντονιστής, διαχειρίζεται τις εργασίες, ελέγχει τις υπόλοιπες μονάδες και ενορχηστροποιεί τις επικοινωνίες. Καλείται “ηγέτης” και είναι ουσιαστικά ένα μολυσμένο σύστημα εντός ενός παραβιασμένου περιβάλλοντος, το οποίο διαχειρίζεται τις εργασίες των άλλων συστημάτων.

Οι υπόλοιπες μονάδες, που δεν είναι κορυφαίες, εισέρχονται σε κατάσταση “αθόρυβης” λειτουργίας, μειώνοντας την πιθανότητα ανίχνευσης από τα συστήματα ασφαλείας των στόχων τους.

“Ο ηγέτης του πυρήνα είναι μία επιλεγμένη μονάδα που διαχειρίζεται τη σύνδεση με τη γέφυρα, ώστε να περιοριστεί η ορατότητα και να αποφευχθούν μεγάλες εξωτερικές κινήσεις από κεντρικούς υπολογιστές,” αναφέρει η Microsoft εδώ.

Η διαδικασία επιλογής του ηγέτη είναι αυτοματοποιημένη, μετρούμενη από χρόνους λειτουργίας και επανεκκινήσεις.

Η μονάδα γέφυρας συνδέει τον πυρήνα με το διακομιστή ελέγχου (C2), μεταδίδοντας δεδομένα με τη χρήση πρωτοκόλλων όπως το HTTP και WebSockets.

Πηγή: Microsoft

Οι εσωτερικές επικοινωνίες υλοποιούνται μέσω IPC (επικοινωνία μεταξύ διαδικασιών), χρησιμοποιώντας τεχνολογίες όπως Windows Messaging και named pipes, με τα μηνύματα να είναι κρυπτογραφημένα μέσω AES.

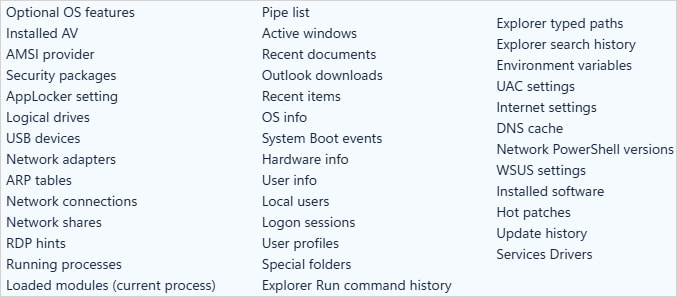

Η μονάδα εργαζομένου επικεντρώνεται στις λειτουργίες κατασκοπείας, που περιλαμβάνουν:

- keylogging

- λήψη στιγμιότυπων οθόνης

- συλλογή στοιχείων από το σύστημα αρχείων

- αναγνώριση συστήματος και δικτύου

- συλλογή δεδομένων email/MAPI (συμπεριλαμβανομένων των αρχείων Outlook)

- παράθυρα παρακολούθησης

- κλοπή πρόσφατων αρχείων

Τα κλεμμένα δεδομένα κρυπτογραφούνται και μεταφέρονται μέσω της μονάδας γέφυρας.

Πηγή: Microsoft

Η Microsoft επισημαίνει την ευελιξία του Kazuar, που τώρα προσφέρει 150 διαμορφώσεις για τους χειριστές του, επιτρέποντας τη ρύθμιση ασφαλείας, τον προγραμματισμό και τη διαχείριση των κλοπών δεδομένων.

Επιπλέον, το Kazuar διαθέτει “παρακάμψεις” για την προστασία από κακόβουλο λογισμικό και πολιτικές κλειδώματος των Windows, καθιστώντας τον ακόμα πιο επικίνδυνο.

Η διαρκής παρακολούθηση και η συγκέντρωση πληροφοριών με πολιτική σημασία είναι ο στόχος του Secret Blizzard, που επιδιώκει να διεισδύσει σε ευαίσθητα έγγραφα και emails.

Η Microsoft προτείνει στις εταιρείες να εστιάσουν σε συμπεριφορικά μοντέλα ανίχνευσης, καθώς οι εξελιγμένες δυνατότητες του Kazuar καθιστούν δύσκολη τη διαχείριση με παραδοσιακές μεθόδους.

Τα αυτοματοποιημένα εργαλεία διείσδυσης παρέχουν ουσιαστική βοήθεια, αλλά στην πραγματικότητα έχουν σχεδιαστεί για να απαντούν σε μία μόνο ερώτηση: μπορεί ένας εισβολέας να μετακινηθεί μέσω του δικτύου; Αυτή η αναφορά αφορά τις σημαντικές επιφάνειες που πραγματικά πρέπει να επικυρώσετε.